Achtung! Abzocke-Versuch!

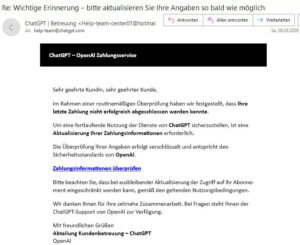

Ja – und wieder – bekomme ich eine E-Mail von einer Organisation, mit der ich keinerlei Kontakt habe und deren Dienste ich noch nie genutzt habe (sowie auch ganz sicher in den nächsten Jahren nicht in Anspruch nehmen werde). Siehe dazu dieses Bild:

Der Scherz beginnt hier schon bei der E-Mail Adresse von welcher diese Nachricht (angeblich) kommt (Help-team-center01@hotmail.com) und die suggerierte Antwortadresse (help-team@chatgpt.com)

OpenAI hat es sicherlich nicht nötig seine Informationen über ein „hotmail“ Konto zu versenden und die suggerierte Antwort-Adresse mit „help-team@chatgpt.com“ ist eine weitere Falle.

Die Domain „chatgpt.com“ ist in der „CloudFlare“ (einem US Betreiber in San Francisco, CA 94107 – der sich offensichtlich wenig darum kümmert, was in seiner „Wolke“ getrieben wird) registriert.

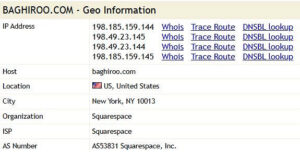

Siehe dazu die Geo Information, wie sie ein bekannter whois-Dienst (http://cqcounter.com/whois/) bereit stellt:

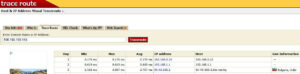

Folgt man der dort angegeben 2. IP Adresse 104.18.32.47 – per „Trace- Route“ dann landet man in gut 3 tausendstel Sekunden beim Server 95-43-205-2.btc-net.bg in Vidin in Bulgarien (und dort kommen wir nochmals hin!)

Bildauszug:

![]()

Liest man übrigens bei OpenAI nach, dann erfährt man: „Echte Kommunikation von OpenAI kommt nur von offiziellen @openai.com Domains“ (von „chatgpt.com“ ist da keine Rede!)

Noch lustiger wird es aber, wenn man analysiert, welcher Link sich hinter der untenstehenden Aufforderung: steckt

Es verbirgt sich dort kryptisch: https://(*$*)qshcksjfz.svsrvlk.baghiroo.com/(*$*)

Ein Link der mit ChatGPT oder OpenAI rein Garnichts zu tun hat.

Macht man nun auf diesen Link eine „whois“ Abfrage, dann erfährt man, dass die Domain „baghiroo.com“ bei „Squarespace“, einem Provider in New York (AS Number: AS53831) registriert ist, ein Provider der keine Daten des Domain-Inhabers preisgibt!

JA! Und macht man auf eine beliebige der 4 hier genannten IP Adressen eine Trace Route, dann landet man (sobald die lokale IP des eigenen Rechners verlassen ist wieder genau dort, wo wir oben schon waren!

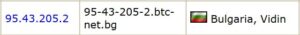

BEI:

Nun, seit Monaten und bei mehr als 10 meiner Analysen sehr unterschiedlicher Fällen bin ich genau hier in VDIN (Bulgarien) gelandet!

Die Hintermänner sind nur mit internationaler Polizei-Zusammenarbeit auszuheben, denn als Privatperson hat man keine Chance eine Information von den ISP-Providern hinsichtlich der Domain-Nutzer zu erhalten. Auch diese Analyse geht an die österreichische zentrale Meldestelle für Cyberkriminalität im Bundeskriminalamt (BK) mit dem Cybercrime-Competence-Center (C4)

Ergänzender Hinweis:

Damit nicht versehentlich ein gefährlicher Link geklickt werden kann, wurden alle hinterlegten Verlinkungen in diesem Beitrag entfernt. Der gefährliche Link wurde zusätzlich durch Sonderzeichen (*$*) am Anfang und Ende ergänzt um einen versehentlichen Aufruf zu verhindern.

Für eigene Analysen (nur Experten empfohlen!), bitte diese Zeichen entfernen.